Am 31. März 2026 wurde Axios kompromittiert — eine JavaScript-Bibliothek, die in nahezu jedem modernen Webprojekt steckt. Über ein gekapertes Maintainer-Konto landete ein Remote-Access-Trojaner in zwei npm-Versionen, die weltweit automatisch in Build-Prozesse einflossen. Für Unternehmen, die Node.js-basierte Webanwendungen betreiben oder betreuen lassen, stellt sich jetzt eine sehr konkrete Frage: Ist mein System betroffen — und was muss ich sofort tun?

Das Wichtigste in Kürze

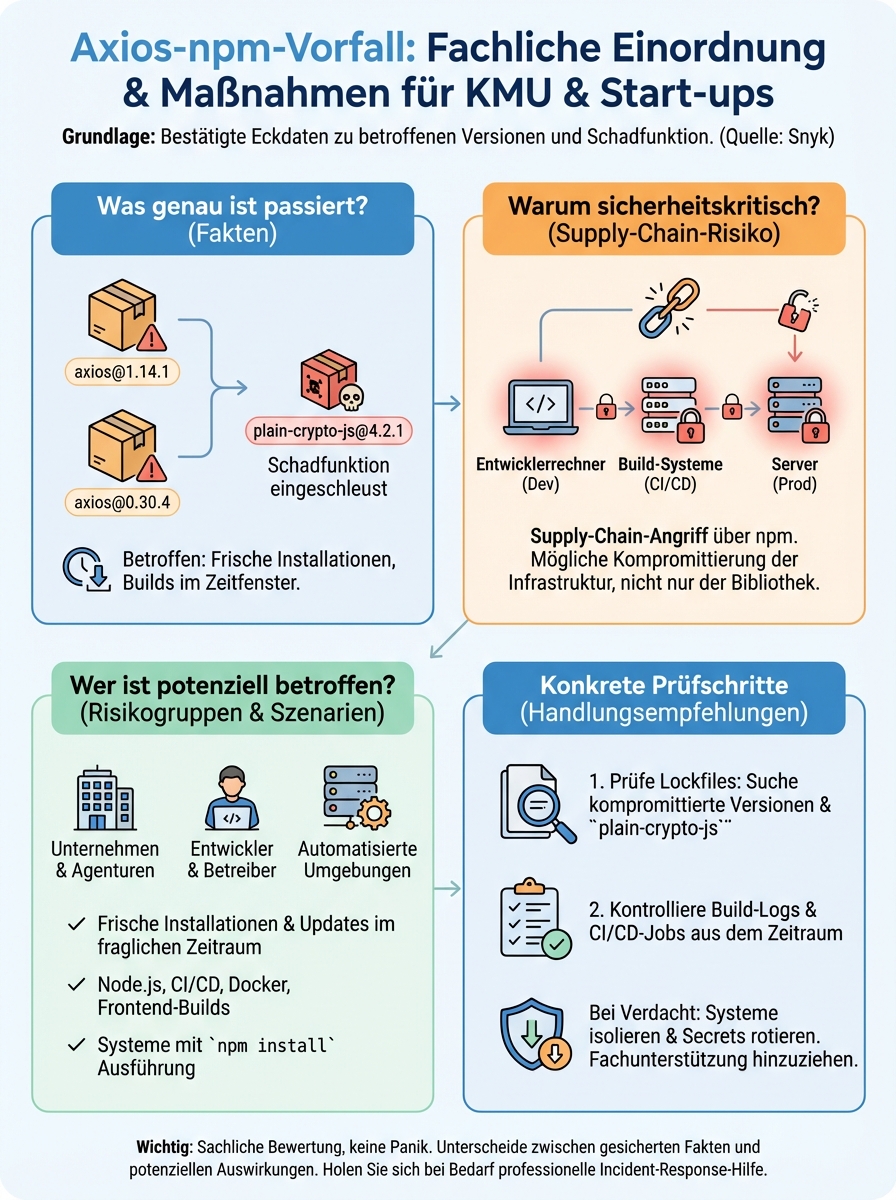

- Betroffen sind die Axios-Versionen 1.14.1 und 0.30.4 — beide enthielten die schadhafte Abhängigkeit plain-crypto-js@4.2.1 mit einem plattformübergreifenden RAT

- Der Angriff erfolgte über ein kompromittiertes npm-Zugangstoken, nicht über eine Code-Schwachstelle in Axios selbst

- Auch Projekte ohne direkten Axios-Einsatz können über transitive Abhängigkeiten betroffen sein

- Sofortmaßnahme: Lockfiles prüfen, auf Version 1.14.0 oder 0.30.3 zurückrollen, sämtliche Secrets rotieren

- Supply-Chain-Sicherheit ist keine rein technische Aufgabe, sondern eine Führungsverantwortung — gerade für KMU ohne eigenes Security-Team

Lesezeit: 8 Minuten

Inhaltsverzeichnis

- Was genau ist beim Axios-npm-Vorfall passiert

- Warum dieser Supply-Chain-Angriff besonders kritisch ist

- Wer ist potenziell betroffen: Risikogruppen und Szenarien

- Konkrete Prüfschritte: So identifizieren Sie ein mögliches Risiko

- Sofortmaßnahmen bei begründetem Verdacht oder bestätigtem Treffer

- Einordnung der Faktenlage: Was gesichert ist und was nicht

- Langfristige Lehren für KMU: Supply-Chain-Sicherheit als Führungsaufgabe

Was genau ist beim Axios-npm-Vorfall passiert

Der Vorfall lässt sich auf einen einzigen kompromittierten Zugangspunkt zurückführen — mit weitreichenden Konsequenzen für die gesamte Lieferkette.

Am 31. März 2026 tauchten zwei manipulierte Versionen der Axios-Bibliothek in der npm-Registry auf: axios@1.14.1 und axios@0.30.4. Beide enthielten eine nicht autorisierte Abhängigkeit namens plain-crypto-js@4.2.1, die bei der Installation einen plattformübergreifenden Remote-Access-Trojaner (RAT) auf dem Zielsystem einrichtete (coinfomania.com).

Der Angriffsvektor war kein Exploit im Axios-Quellcode. Die Angreifer verschafften sich Zugriff auf ein Maintainer-Konto und veröffentlichten die schadhaften Versionen direkt über npm. Die Veröffentlichung erfolgte ohne die übliche GitHub-OIDC-Verifizierung, was auf ein gestohlenes klassisches npm-Zugangstoken hindeutet. In den offiziellen GitHub-Tags von Axios tauchen die betroffenen Versionen nicht auf.

Für die Einordnung ist das entscheidend: Der Angriff richtete sich nicht gegen eine technische Schwachstelle im Code, sondern gegen den Vertrauensmechanismus der Software-Distribution. Wer die betroffenen Versionen installierte — manuell oder automatisiert — holte sich den Schadcode direkt in sein Projekt.

Die npm-Registry hat die schadhaften Versionen inzwischen entfernt. Der Vorfall wird weiterhin untersucht, und die vollständige Schadensdimension ist zum jetzigen Zeitpunkt nicht abschließend geklärt.

Warum dieser Supply-Chain-Angriff besonders kritisch ist

Supply-Chain-Angriffe auf npm-Pakete sind kein neues Phänomen. Was diesen Vorfall von vielen anderen unterscheidet, ist die Reichweite und die Raffinesse des eingeschleusten Schadcodes.

Axios ist eine der meistgenutzten JavaScript-Bibliotheken für HTTP-Kommunikation. Sie steckt in zahllosen Webprojekten — direkt eingebunden oder als transitive Abhängigkeit über Frameworks, Toolchains und andere Pakete. Ein kompromittiertes Axios-Paket hat damit ein enormes Ausbreitungspotenzial, weil es automatisch in Builds und Deployments einfließt.

Der eingeschleuste RAT arbeitet auf Windows, macOS und Linux gleichermaßen. Er kann Befehle ausführen, Daten exfiltrieren und Verbindungen zu externen Command-and-Control-Servern aufbauen. Besonders problematisch: Die Malware ist darauf ausgelegt, nach der Installation Spuren ihrer Aktivität zu entfernen, was eine nachträgliche Erkennung erheblich erschwert.

Im Unterschied zu einem klassischen Hack zielt dieser Angriff nicht auf Endanwender oder Webseiten-Besucher, sondern auf Entwicklerrechner, Build-Server und CI/CD-Pipelines. Das sind die Systeme, auf denen sensible Zugangsdaten, API-Tokens und SSH-Keys liegen. Wer hier Zugriff erlangt, kann sich lateral durch die gesamte Infrastruktur bewegen.

Auch für Unternehmen und Agenturen im Rhein-Main-Gebiet, die Webprojekte mit modernen JavaScript-Stacks betreiben, ist der Vorfall unmittelbar relevant. Wer Node.js-basierte Anwendungen im Einsatz hat — ob Webshop, Kundenportal oder interne Tools — muss seine Abhängigkeiten prüfen.

📊 Angriffsvektor Die bösartigen Axios-Versionen 1.14.1 und 0.30.4 installierten über die versteckte Abhängigkeit plain-crypto-js@4.2.1 einen plattformübergreifenden RAT, der nach der Installation Spuren seiner Aktivität entfernte. Quelle: coinfomania.com

Wer ist potenziell betroffen: Risikogruppen und Szenarien

Die Frage “Betrifft mich das?” lässt sich nicht pauschal beantworten. Sie hängt von konkreten Faktoren in Ihrem Entwicklungs- und Deployment-Setup ab.

Direkt betroffen sind Entwickler und Teams, die im Zeitfenster um den 31. März 2026 frische npm install-Vorgänge oder Updates durchgeführt haben und dabei eine der kompromittierten Versionen bezogen haben. Wer Axios in seinem package.json ohne exakte Versionspinning referenziert (etwa mit ^1.14.0), hat mit hoher Wahrscheinlichkeit die Version 1.14.1 erhalten.

Indirekt betroffen sind Projekte, die Axios gar nicht bewusst einsetzen, aber über andere Pakete als transitive Abhängigkeit beziehen. Erfahrungsgemäß wissen viele Projektverantwortliche nicht, welche Bibliotheken tief in ihrem Abhängigkeitsbaum stecken. Genau hier liegt das Risiko.

- CI/CD-Pipelines mit automatisierten Builds, die im fraglichen Zeitraum liefen

- Docker-Container, deren Images mit nicht gepinnten Abhängigkeiten neu gebaut wurden

- Staging- und Produktionsserver mit regelmäßigen automatischen Deployments

- Entwicklerrechner, auf denen lokal

npm installausgeführt wurde - Projekte mit automatischen Dependency-Updates über Renovate, Dependabot oder ähnliche Tools

Gerade in der Mainzer Gründer- und Digitalszene, in der viele junge Unternehmen auf schnelle Entwicklungszyklen setzen, sind automatisierte Builds ohne strenge Versionskontrolle verbreitet. KMU und Start-ups ohne dediziertes Security-Monitoring haben ein erhöhtes Risiko, den Vorfall schlicht nicht rechtzeitig zu bemerken.

Konkrete Prüfschritte: So identifizieren Sie ein mögliches Risiko

Die gute Nachricht: Ob Ihr Projekt betroffen ist, lässt sich mit wenigen gezielten Prüfungen feststellen. Hier sind die konkreten Schritte.

- Lockfiles durchsuchen: Öffnen Sie

package-lock.json,yarn.lockoderpnpm-lock.yamlund suchen Sie gezielt nachaxios@1.14.1,axios@0.30.4undplain-crypto-js. Jeder Treffer erfordert sofortiges Handeln. - Abhängigkeitsbaum analysieren: Führen Sie

npm ls axiosaus. Dieser Befehl zeigt, ob Axios direkt oder als transitive Abhängigkeit in Ihrem Projekt steckt — und in welcher Version. - Build-Logs und CI/CD-Historien sichten: Prüfen Sie alle Installationsvorgänge im Zeitraum vom 29. März bis 3. April 2026. Achten Sie auf ungewöhnliche Paketinstallationen oder Warnungen.

- node_modules-Verzeichnisse prüfen: Auf Systemen, die im fraglichen Zeitraum Builds ausgeführt haben, sollten Sie die tatsächlich installierten Paketversionen verifizieren.

- Netzwerk- und Prozessmonitoring: Prüfen Sie betroffene Systeme auf ungewöhnliche ausgehende Verbindungen oder unbekannte Hintergrundprozesse, die auf eine RAT-Infektion hindeuten könnten.

Für den Abhängigkeitsbaum gilt: Schauen Sie nicht nur auf die erste Ebene. Axios kann als Abhängigkeit von Abhängigkeiten auftauchen — etwa über HTTP-Client-Wrapper, API-SDKs oder Testing-Frameworks. Der Befehl npm ls axios liefert Ihnen die vollständige Kette.

Falls Sie keinen Treffer finden und Ihre Lockfiles sauber sind, können Sie mit hoher Wahrscheinlichkeit eine Betroffenheit ausschließen. Dokumentieren Sie die Prüfung trotzdem — das ist Teil einer sauberen Incident-Response-Dokumentation und hilft bei etwaigen Rückfragen.

Sofortmaßnahmen bei begründetem Verdacht oder bestätigtem Treffer

Wenn Ihre Prüfung einen Treffer ergibt, zählt die Reihenfolge der nächsten Schritte. Hier ist der Ablauf, den wir empfehlen.

- Systeme isolieren: Betroffene Rechner, Build-Server und Container sofort vom Netzwerk trennen. Nicht weiterbetreiben, bis die Prüfung abgeschlossen ist.

- Auf sichere Versionen zurückrollen: Axios auf 1.14.0 oder 0.30.3 pinnen. Die Pakete

axios@1.14.1,axios@0.30.4undplain-crypto-jsrestlos entfernen — aus Lockfiles, node_modules und ggf. Docker-Images. - Secrets rotieren: Sämtliche Zugangsdaten, API-Tokens, SSH-Keys und Umgebungsvariablen, die auf betroffenen Systemen gespeichert oder genutzt wurden, als potenziell kompromittiert behandeln. Sofort neue Credentials erzeugen.

- Automatische Updates deaktivieren: Dependency-Update-Bots (Renovate, Dependabot) temporär pausieren und Paketversionen streng pinnen, bis der Vorfall vollständig aufgeklärt ist.

- Host-Level-Analyse durchführen: Den Vorfall nicht nur als Paketproblem betrachten. Prüfen Sie, ob der RAT auf dem Host-System aktiv war — Prozesslisten, Netzwerkverbindungen und Dateisystem-Änderungen im fraglichen Zeitraum auswerten.

- Incident-Response-Expertise einbinden: Wenn interne Security-Kompetenz nicht ausreicht, ziehen Sie externe Unterstützung hinzu. Die Kosten dafür stehen in keinem Verhältnis zum potenziellen Schaden eines unentdeckten Zugriffs.

Ein häufiger Fehler in unserer Beratungspraxis: Teams rollen die Paketversion zurück und betrachten das Problem als gelöst. Das greift zu kurz. Wenn der RAT aktiv war, können bereits Zugangsdaten abgeflossen sein. Der Versions-Rollback beseitigt den Infektionsweg, aber nicht den möglicherweise bereits angerichteten Schaden.

Dokumentieren Sie jeden Prüf- und Bereinigungsschritt. Diese Dokumentation ist nicht nur für die interne Nachverfolgung relevant, sondern auch für eine eventuelle Meldung nach DSGVO Art. 33, falls personenbezogene Daten betroffen sein könnten.

Einordnung der Faktenlage: Was gesichert ist und was nicht

Bei Sicherheitsvorfällen dieser Tragweite kursieren schnell übertriebene oder ungenaue Darstellungen. Eine nüchterne Einordnung ist deshalb wichtig.

Faktenlage zum Axios-Vorfall (Stand: April 2026)

| Kategorie | Einschätzung | Details |

|---|---|---|

| Betroffene Versionen | Gesichert | axios@1.14.1 und axios@0.30.4 mit plain-crypto-js@4.2.1 |

| Angriffsvektor | Gesichert | Kompromittiertes npm-Zugangstoken, manuelle Veröffentlichung ohne GitHub-OIDC |

| Schadcode-Funktionalität | Gesichert | Plattformübergreifender RAT (Windows, macOS, Linux), Selbstverschleierung |

| Ausbreitung über Auto-Updates | Wahrscheinlich | Projekte mit Caret-Versioning (^) haben die Version automatisch bezogen |

| Zahl kompromittierter Systeme | Nicht belastbar bezifferbar | Potenzial ist hoch, belastbare Zahlen fehlen |

| Identität der Angreifer | Nicht geklärt | Untersuchung läuft |

Pauschalaussagen wie “Millionen Websites betroffen” sind zum jetzigen Stand nicht belastbar. Das potenzielle Ausbreitungsfeld ist groß, aber zwischen “potenziell exponiert” und “tatsächlich kompromittiert” liegt ein erheblicher Unterschied. Seriöse Einordnung bedeutet, diese Grenze zu respektieren.

Gleichzeitig wäre es fahrlässig, den Vorfall zu unterschätzen. Der Angriff auf Axios reiht sich in ein wachsendes Muster von Supply-Chain-Angriffen auf das npm-Ökosystem ein. Nordkoreanische Hackergruppen veröffentlichten zuletzt 26 bösartige npm-Pakete, die sich als Entwicklerwerkzeuge tarnten und Trojaner sowie Credential-Stealer installierten (it-boltwise.de). Der Shai-Hulud-Wurm kompromittierte tausende npm-Pakete und CI-Umgebungen. Das Ökosystem steht unter systematischem Beschuss.

Neue Erkenntnisse aus der laufenden Untersuchung können die Risikoeinschätzung jederzeit verändern. Wir empfehlen, die Security-Advisories von npm, Socket und Snyk in den kommenden Wochen aktiv zu verfolgen.

Langfristige Lehren für KMU: Supply-Chain-Sicherheit als Führungsaufgabe

Der Axios-Vorfall ist ein Symptom, nicht die Ursache. Die eigentliche Frage für Unternehmen lautet: Wie verhindern wir, dass der nächste Supply-Chain-Angriff uns unvorbereitet trifft?

Supply-Chain-Angriffe über Paketmanager sind kein Einzelfall, sondern ein strukturelles Risiko moderner Softwareentwicklung. Jedes Webprojekt, das auf Open-Source-Abhängigkeiten setzt — und das sind praktisch alle — ist potenziell exponiert. Die Frage ist nicht, ob der nächste Vorfall kommt, sondern ob Ihr Unternehmen darauf vorbereitet ist.

Erfahrungsgemäß fehlt es in vielen KMU nicht an technischem Können, sondern an klaren Verantwortlichkeiten und Prozessen. Wer überwacht Abhängigkeiten? Wer reagiert bei Sicherheitsvorfällen? Wer entscheidet über die Dringlichkeit? Ohne definierte Antworten auf diese Fragen bleibt jede technische Maßnahme Stückwerk.

- Versionspinning konsequent umsetzen: Exakte Versionen in Lockfiles fixieren statt Caret- oder Tilde-Ranges zu nutzen. Das verhindert, dass kompromittierte Versionen automatisch eingezogen werden.

- Regelmäßige Abhängigkeitsaudits:

npm auditund spezialisierte Tools wie Socket oder Snyk in den Entwicklungsworkflow integrieren — nicht als Einmalaktion, sondern als wiederkehrenden Prozess. - postinstall-Skripte in CI deaktivieren: Viele Angriffe nutzen Installationsskripte als Einfallstor. In Build-Umgebungen sollten diese standardmäßig blockiert werden.

- Multi-Faktor-Authentifizierung für npm-Accounts: Jeder Maintainer mit Veröffentlichungsrechten muss MFA aktiviert haben. Das hätte den Axios-Angriff möglicherweise verhindert.

- Incident-Response-Plan erstellen: Definieren Sie vorab, wer was tut, wenn ein Sicherheitsvorfall eintritt. Im Ernstfall zählen Stunden, nicht Tage.

Für KMU in Mainz und der Region, die diese Prozesse nicht intern abbilden können, bietet sich externe Unterstützung an. Wir verbinden bei der Kai Kruel Unternehmensberatung GmbH Beratung und Digitalstrategie aus einer Hand — von der Risikobewertung über die Prozessoptimierung bis zur Umsetzung. Investitionen in IT-Sicherheitsberatung lassen sich für KMU und Start-ups zudem über BAFA-Fördermittel mit bis zu 2.800 Euro bezuschussen.

Wer einen Webshop oder eine Webanwendung betreibt, sollte Supply-Chain-Sicherheit nicht als einmaliges Projekt betrachten, sondern als laufende Disziplin — gleichrangig mit Performance-Optimierung oder Suchmaschinenoptimierung. Denn eine kompromittierte Anwendung verliert nicht nur Daten, sondern auch das Vertrauen ihrer Nutzer.

Axios-Vorfall: Prüf- und Maßnahmen-Checkliste

Phase 1: Sofort-Prüfung (innerhalb von 24 Stunden)

- [ ] Lockfiles (package-lock.json, yarn.lock, pnpm-lock.yaml) nach axios@1.14.1, axios@0.30.4 und plain-crypto-js durchsuchen

- [ ] npm ls axios auf allen Entwicklungs- und Build-Systemen ausführen

- [ ] CI/CD-Build-Logs im Zeitraum 29. März bis 3. April 2026 auf Auffälligkeiten prüfen

- [ ] Docker-Images identifizieren, die im fraglichen Zeitraum neu gebaut wurden

Phase 2: Sofortmaßnahmen bei Treffer

- [ ] Betroffene Systeme vom Netzwerk isolieren

- [ ] Axios auf Version 1.14.0 oder 0.30.3 pinnen, schadhafte Pakete restlos entfernen

- [ ] Sämtliche Secrets, API-Tokens und SSH-Keys auf betroffenen Systemen rotieren

- [ ] Automatische Dependency-Updates temporär deaktivieren

- [ ] Host-Level-Analyse auf RAT-Aktivität durchführen (Prozesse, Netzwerkverbindungen, Dateisystem)

Phase 3: Nachbereitung und Prävention

- [ ] Exaktes Versionspinning für alle npm-Abhängigkeiten einführen

- [ ] npm audit oder Socket/Snyk in CI/CD-Pipeline integrieren

- [ ] postinstall-Skripte in Build-Umgebungen standardmäßig deaktivieren

- [ ] MFA für alle npm-Accounts mit Veröffentlichungsrechten aktivieren

- [ ] Incident-Response-Plan dokumentieren und Verantwortlichkeiten festlegen

- [ ] Prüfung und Maßnahmen dokumentieren (DSGVO Art. 33 Relevanz prüfen)

Tipp: Speichern Sie diese Checkliste als Screenshot!

Fazit: Fachlich fundierte Einordnung des Axios-Vorfalls mit konkreten Handlungsempfehlungen fuer KMU und Agenturen, die auf Node.js-basierte Webprojekte setzen

Der Axios-Vorfall vom 31. März 2026 zeigt, wie schnell selbst etablierte und vertrauenswürdige Werkzeuge zum Einfallstor werden können. Für Unternehmen, die Node.js-basierte Webanwendungen betreiben, ist die Prüfung ihrer Abhängigkeiten jetzt Pflicht — nicht optional. Die technischen Sofortmaßnahmen sind klar definiert und umsetzbar. Entscheidend ist aber die langfristige Konsequenz: Supply-Chain-Sicherheit gehört als fester Bestandteil in jeden Entwicklungs- und Betriebsprozess.

Ihre nächsten Schritte:

- Lockfiles und Abhängigkeitsbäume aller aktiven Projekte innerhalb der nächsten 24 Stunden prüfen

- Bei Treffer: Sofortmaßnahmen gemäß der Checkliste umsetzen und Secrets rotieren

- Versionspinning und Abhängigkeitsaudits als dauerhaften Prozess etablieren

- Incident-Response-Plan erstellen oder bestehenden Plan um Supply-Chain-Szenarien erweitern

Sie brauchen Unterstützung bei der Risikobewertung oder möchten Ihre Entwicklungsprozesse absichern? Sprechen Sie uns an — telefonisch unter 0176 31 15 70 18 oder per E-Mail an info@kruel-beratung.de.

Häufig gestellte Fragen

Kann mein Unternehmen betroffen sein, obwohl wir Axios nicht bewusst einsetzen?

Ja. Axios ist eine der am häufigsten genutzten JavaScript-Bibliotheken und wird von vielen anderen Paketen als Abhängigkeit eingebunden. Prüfen Sie mit npm ls axios, ob Axios in Ihrem Abhängigkeitsbaum auftaucht — auch als transitive Abhängigkeit. Wenn Sie Node.js-basierte Anwendungen betreiben oder betreuen lassen, sollten Sie diese Prüfung durchführen.

Reicht es aus, die Axios-Version zurückzurollen?

Nein. Der Versions-Rollback beseitigt den Infektionsweg, aber nicht einen möglicherweise bereits aktiven Zugriff. Wenn die kompromittierte Version auf Ihrem System installiert war, müssen Sie alle Zugangsdaten und Secrets rotieren und das System auf ungewöhnliche Aktivitäten prüfen. Behandeln Sie den Vorfall als potenzielles Sicherheitsereignis auf Host-Ebene.

Wie kann ich künftig verhindern, dass kompromittierte Paketversionen automatisch installiert werden?

Nutzen Sie exaktes Versionspinning in Ihren Lockfiles statt Caret- oder Tilde-Ranges. Integrieren Sie Abhängigkeitsaudits in Ihre CI/CD-Pipeline und deaktivieren Sie postinstall-Skripte in Build-Umgebungen. Stellen Sie sicher, dass alle npm-Accounts mit Veröffentlichungsrechten MFA aktiviert haben.

Muss ich den Vorfall nach DSGVO melden?

Das hängt davon ab, ob personenbezogene Daten betroffen sein könnten. Wenn der RAT auf einem System aktiv war, das personenbezogene Daten verarbeitet, besteht potenziell eine Meldepflicht nach Art. 33 DSGVO. Dokumentieren Sie Ihre Prüfung und die ergriffenen Maßnahmen in jedem Fall — auch wenn Sie keine Betroffenheit feststellen.

Gibt es Fördermöglichkeiten für KMU, die in IT-Sicherheitsberatung investieren möchten?

Ja. Über die BAFA-Förderung können KMU und Start-ups Zuschüsse von bis zu 2.800 Euro für qualifizierte Unternehmensberatung erhalten. Das umfasst auch Beratung zu IT-Sicherheitsprozessen und Digitalisierungsstrategien. Wir unterstützen Sie bei der Antragstellung.

Weitere Beiträge

Steigern Sie Ihr Geschäftspotenzial mit KKU Marketing

Sind Sie bereit, Ihre digitale Präsenz zu maximieren? Entdecken Sie, wie KKU Marketing Ihre Unternehmensstrategie, Ihr Design und Ihr digitales Marketing transformieren kann. Kontaktieren Sie uns jetzt für eine individuelle Beratung und beginnen Sie Ihre Reise zum Erfolg. Klicken Sie hier, um mehr zu erfahren und Ihr Geschäft auf die nächste Ebene zu heben!